在安卓应用研究和安全分析领域,寻找一款上手简单且功能强大的工具是每个新手的必经之路。Layout Inspect 是一款备受推崇的逆向辅助工具,它将复杂的布局分析、进程管理以及核心的脱壳功能集成在一起。本文将重点介绍该工具的核心优势,特别是其强大的脱壳能力,帮助你快速完成从入门到进阶的跨越。

什么是 Layout Inspect

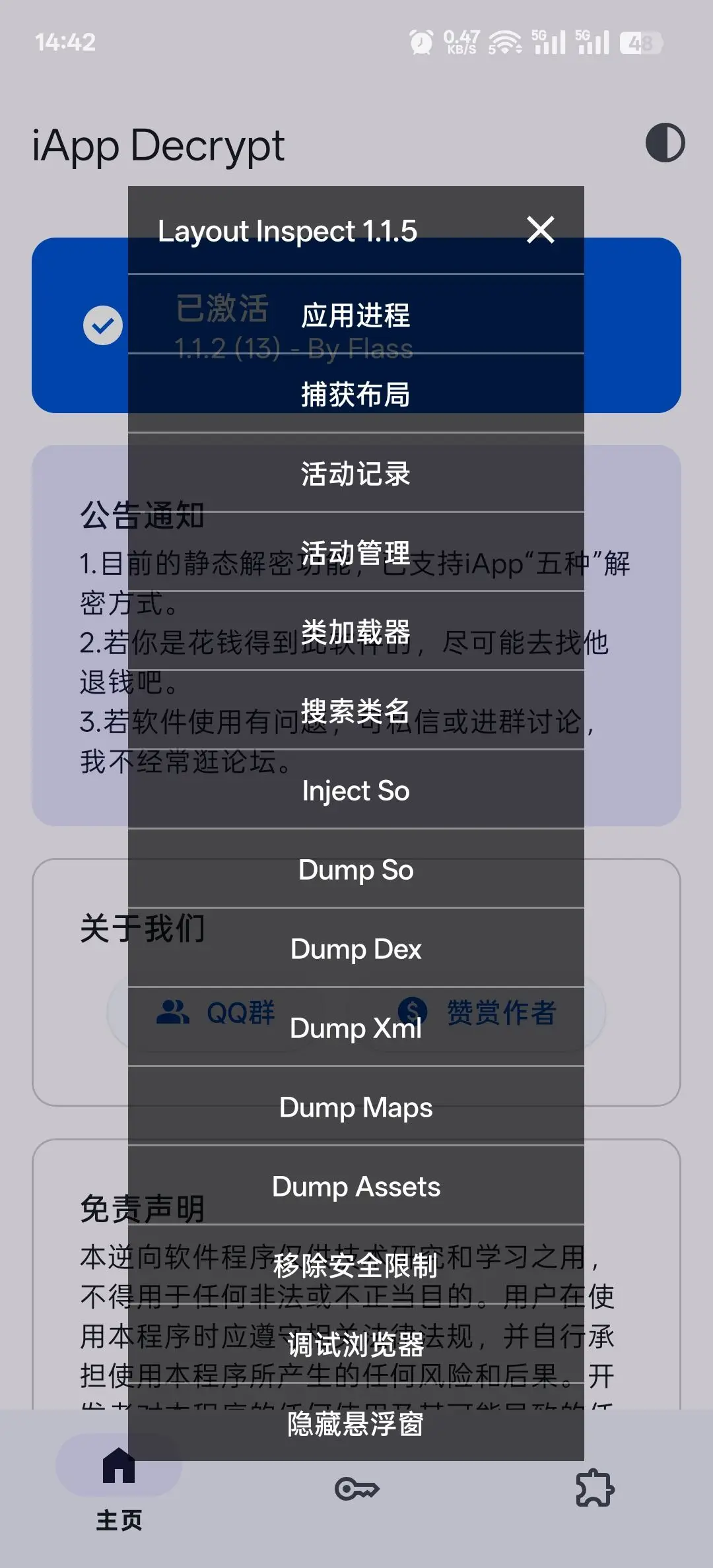

Layout Inspect 是一款针对安卓系统的逆向工具,主要通过 Xposed 或 LSPosed 环境运行。它不仅可以帮助开发者查看应用的 UI 布局结构,还能深入内存层面进行类加载器枚举、SO 文件注入以及 Dex 文件的提取。对于经常处理加密应用或需要分析应用逻辑的爱好者来说,它是不可或缺的生产力工具。

核心环境搭建

要使用 Layout Inspect,你需要根据设备的实际情况选择合适的运行环境。

1. Root 设备

如果你已经获取了 Root 权限,强烈推荐使用 LSPosed 框架。在安装 Layout Inspect 后,只需在 LSPosed 管理器中勾选目标软件即可激活。需要注意的是,自 1.1.5 版本起,首次打开工具时需正确选择 Xposed Service 以确保动态作用域等功能正常。

2. 非 Root 设备

对于没有 Root 的手机,可以使用以下几种方案:

- LSPatch:支持 Shizuku 模式和内置模块模式,是目前非 Root 环境下的主流选择。

- 虚拟机:如光速虚拟机或虚拟大师,通过在虚拟系统中运行 LSPosed 来实现。

- 分身类工具:如 FPA 或团团分身。

深度解析:Dump Dex 脱壳功能

脱壳是逆向分析中的关键步骤。许多应用为了保护代码,会使用各种加密手段(俗称加壳)。Layout Inspect 的 Dump Dex 功能以其全面的兼容性脱颖而出。

对抗多种加壳方案

Layout Inspect 支持目前市面上常见的加壳技术,包括但不限于爱加蜜(Ijiami)、爱加蜜企业版以及 dpt-shell 等。通过该工具,你可以直接对内存中的类加载器进行操作,提取出原始的 Dex 文件。

三种核心提取路径

为了应对开发者抹除字段的保护手段,Layout Inspect 提供了三种方案获取列表:

- mCookie

- mInternalCookie

- Dexcaches

通过尝试不同的方案,可以有效绕过那些试图隐藏真实代码路径的防护。

主动加载类技术

这是 Layout Inspect 的杀手锏。在面对一些深度加密的应用时,传统的提取方法可能会遇到 nop(空指令)问题。通过高级设置中的主动加载类功能,你可以利用 R8 基础规则或正则表达式,强制系统加载目标类,从而实现更完整的脱壳效果。

布局捕获与上帝模式

除了脱壳,Layout Inspect 的布局捕获功能也非常适合新手。当你想要快速定位某个按钮的点击事件或修改某个界面的文字时,该功能表现出色。

- 全窗口兼容:支持捕获 PopupWindow、Dialog 以及各种悬浮窗。

- 实时修改(临时上帝模式):你可以直接在手机上修改控件的宽度、高度、文本内容和颜色。这对于测试 UI 效果或临时去除界面干扰非常方便。

- 快速反编译定位:工具支持查看 View 的构造堆栈,点击即可快速定位到代码位置,极大节省了反编译后的搜索时间。

进阶功能概览

Layout Inspect 还具备许多提升效率的小功能:

- 移除安全限制:强制关闭应用的截屏录屏限制,不再受限于安全策略。

- Dump Assets/XML:解密被 NP 管理器或 Epic 等工具加密的资源文件和 XML 布局。

- 浏览器调试:针对 Web 型 App,配合谷歌浏览器进行动态调试,快速还原网络请求算法。

总结

Layout Inspect 凭借其全能的脱壳方案和直观的布局分析,大幅降低了安卓逆向的门槛。无论你是想学习应用架构,还是需要处理复杂的加壳程序,它都能提供有力的支持。如果在使用过程中发现悬浮窗被挡住,可以尝试连续双击音量键快速唤出工具界面。

资源下载

Github:https://github.com/Xposed-Modules-Repo/com.flass.layoutinspect/releases